QubesOS sur le terrain

QubesOS est un système d'exploitation qui repose sur le compartimentage des activités. Nous analysons ici le cas d'une journaliste d'investigation qui enquête sur des sujets sensibles.

Introduction

QubesOS est un système d'exploitation qui repose sur le compartimentage des activités. Nous analysons ici le cas d'une journaliste d'investigation qui enquête sur des sujets sensibles à partir de l'exemple de la documentation mais avec plus de clarté. Une partie plus technique est approfondie ensuite dans l'article. Ce système d'exploitation (assez exigeant) permet d’exercer des professions ou des activités avec un maximum de protection selon trois principes.

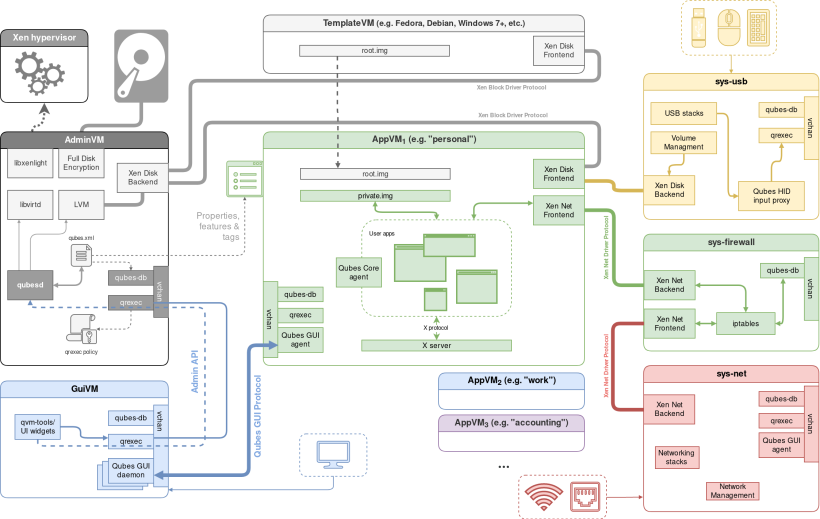

QubesOS repose sur une fondation appelée hyperviseur pour gérer différents compartiments virtualisés. Il existe un environnement de base qui est ultra protégé (enclave) qui n'exécute que le minimum des fonctions de l'OS (Dom0).

- Par niveau de confiance. Exemple : un qube pour les tâches sensibles comme les opérations bancaires en ligne, un autre pour la navigation générale sur Internet, un pour les applications peu fiables.

- Par domaine ou projet. Exemple : un qube pour le travail, un qube pour un projet, un pour les études, un autre pour les loisirs, etc. Cela permet une organisation claire et une séparation des données en fonction des projets ou domaines.

- Par type d'application. Exemple : un qube pour l'application de messagerie, la navigation web, les logiciels de traitement de texte.

Joanna Rutkowska est la fondatrice du projet QubesOS, qu'elle a lancé en collaboration avec le laboratoire Invisible Things Lab. Elle est reconnue à l'international dans la sécurité et principalement dans la recherche en vulnérabilités des environnements virtualisés. Le projet a été lancé il y a 14 ans et réuni une grande communauté. C'est assez rare de voir des projets tenir aussi longtemps ce qui contribue à la fiabilité du projet.

Une petite histoire pour commencer ...

Clara est une journaliste d'investigation basée à Liège en Belgique. Depuis des années elle plonge au cœur d'affaires sensibles en mettant en lumière des vérités que certains préféreraient garder dans l'ombre. Ses articles, incisifs et documentés, dérangent. Elle le sait, elle est surveillée.

Un café serré et des actualités brûlantes

Ce matin-là, installée à la terrasse d'un café du Vieux Liège, Clara savoure son espresso tout en parcourant les gros titres sur son ordinateur portable. Elle utilise un qube dédié à la navigation générale, évitant soigneusement d'y ouvrir des documents sensibles. Une notification attire son attention dans un autre qube : un e-mail d'une source anonyme. Elle sourit légèrement, ferme le qube en cours et ouvre son qube "Communication Sécurisée" pour lire le message en toute confidentialité.

Rencontre sous tension

En début d'après-midi, Clara se rend à un rendez-vous discret avec Julien, un lanceur d'alerte travaillant au ministère des Finances. Ils se retrouvent dans un parc tranquille, loin des regards indiscrets. Assise sur un banc, elle écoute attentivement les révélations de Julien sur un vaste réseau de corruption interne. Elle enregistre sur son ordinateur avec le qube "Terrain" qui ne se connecte jamais à Internet. Ainsi, même en cas de perte ou de vol, les données restent inaccessibles.

Plongée dans les documents

De retour chez elle, Clara s'installe à son bureau. Elle transfère les documents que Julien lui a remis dans un qube jetable, un environnement éphémère qui s'autodétruira une fois fermé. Elle sait que ces fichiers pourraient contenir des logiciels espions destinés à la surveiller. Les premières pages révèlent des transactions financières suspectes impliquant des personnalités de haut rang. Son cœur bat plus vite, consciente de l'importance de ces informations.

La menace se précise

En allumant la radio, Clara entend une nouvelle qui la fait frissonner : un journaliste local a été agressé en rentrant chez lui. Coïncidence ? Elle ne peut s'empêcher de penser que ses propres investigations pourraient la mettre en danger. Elle décide de renforcer ses mesures de sécurité. Elle crée un qube "FIN_BEL_explore" pour stocker les données les plus sensibles, avec un chiffrement supplémentaire à travers un qube de type VAULT (coffre fort).

Vie personnelle

Malgré la pression, Clara tient à préserver un semblant de normalité. Elle ouvre un qube "Personnel" pour appeler sa sœur, discuter de tout et de rien. Elles rient ensemble, évoquent des souvenirs d'enfance. Ces moments lui permettent de garder les pieds sur terre, de ne pas se laisser submerger par la gravité de son travail.

Un pas devant l'autre

Les jours suivants, Clara multiplie les rencontres avec ses sources, toujours en variant les lieux et les horaires. Elle utilise un qube "Planification" pour organiser ses rendez-vous, sans jamais les noter sur papier ou dans des applications connectées. Chaque déplacement est pensé pour déjouer une éventuelle filature. C'est relativement épuisant mais nécessaire.

L'ombre d'une menace

Un soir, en rentrant chez elle, elle remarque une voiture qui roule lentement derrière elle. Son instinct lui souffle qu'elle est suivie. Sans paniquer, elle change de direction, entre dans un café bondé et observe discrètement l'extérieur. La voiture est passée sans s'arrêter. Elle décide alors de passer quelques jours chez une amie, le temps que les choses se calment.

Collaboration sous haute sécurité

Clara travaille étroitement avec Marc, un journaliste basé à Bruxelles. Ils partagent des informations via un qube "Collaboration Sécurisée", utilisant des outils de partage de fichiers chiffrés. Leurs échanges sont brefs, précis, conscients que chaque mot compte. Ils préparent ensemble un dossier qui pourrait faire tomber plusieurs figures influentes.

La publication qui fait trembler

Le grand jour est arrivé. L'article est prêt, les preuves sont solides. Clara utilise un qube "Publication" pour envoyer le dossier final à son rédacteur en chef, en passant par un canal sécurisé. Elle sait que dès que l'information sera publique, elle ne pourra plus reculer.

Le lendemain, les journaux titrent en une les révélations choc de Clara et Marc. Le pays est en émoi, les autorités sont forcées de réagir. Des enquêtes sont ouvertes, des têtes commencent à tomber.

Les conséquences d'un acte courageux

Clara sait que son travail n'est pas sans risques. Elle reçoit des menaces, des tentatives d'intimidation. Mais elle est prête. Elle a déjà préparé un qube "Urgence" contenant toutes les informations nécessaires pour alerter ses collègues et les organisations de défense de la presse si sa sécurité est compromise.

Le reflet d'une vocation

Au fil de ses journées, Clara incarne la passion et le dévouement d'une journaliste engagée. Chaque qube qu'elle utilise est un rempart contre ceux qui cherchent à la faire taire. Qubes OS n'est pas seulement un outil pour elle, c'est un allié indispensable dans sa quête de vérité.

L'intérêt des "Qubes"

Comme l'histoire nous le montre, il est possible d'organiser son environnement en fonction de son modèle de menace. Voici donc l'exemple de l'OS configuré pour un journaliste d'investigation qui traite des données et contacts sensibles.

- Qube "Terrain" : Pour le boulot sur le terrain, Clara utilise ce qube pour collecter des informations, avec des outils d'enregistrement audio, de prise de notes et de capture d'images. Il est strictement isolé pour éviter toute fuite de données en cas de compromission physique de l'appareil avec ses sources.

- Qube "Recherche" : Ce qube est dédié aux investigations en ligne. Il inclut des navigateurs web sécurisés, des extensions de confidentialité, des VPN et des outils pour accéder à des bases de données sécurisées. Il est configuré pour masquer l'activité de Clara et protéger son identité.

- Qube "Rédaction" : Clara rédige ses articles dans ce qube, avec des outils de traitement de texte. Il est isolé du réseau pour garantir la confidentialité des documents sensibles et protéger les conclusions de son enquête. Il ne dispose pas d'accès à Internet.

- Qube "Communication Sécurisée" : Ce qube contient des applications de messagerie chiffrée et Signal permettant à Clara de communiquer avec ses sources sans risque d'interception.

- Qube "Personnel" : Séparé des activités professionnelles, ce qube est utilisé pour les tâches personnelles de Clara, telles que le divertissement et la gestion quotidienne.

Mesures clefs de sécurité de l'OS

QubesOS est conçu pour fournir une sécurité maximale grâce à une approche basée sur l'isolation. Chaque fonctionnalité critique de sécurité est soigneusement intégrée dans le système pour minimiser les risques d'attaque et de compromission.

Synthèse des mesures de sécurité

Isolation Basée sur des Machines Virtuelles (VMs)

QubesOS segmente les différents éléments du système dans des VMs séparées pour limiter les conséquences d'une compromission. Par exemple, des VMs spécifiques sont dédiées à des activités sensibles telles que la navigation Internet, la gestion des mots de passe, ou les fichiers personnels.

Conception de la Sécurité

La conception de QubesOS vise à éviter les failles par l'isolement, en utilisant un micro-noyau Xen. L'approche minimise les surfaces d'attaque en évitant les communications inutiles entre les différentes VMs et en appliquant une segmentation stricte des privilèges.

Anti-Evil Maid

Cette fonctionnalité permet de vérifier l'intégrité physique de l'ordinateur avant de démarrer QubesOS, protégeant contre les attaques physiques qui altèreraient le système (ex : modification du BIOS).

Gestion des Périphériques

La connexion de périphériques USB ou d'autres dispositifs physiques est toujours réalisée via des VMs dédiées. Cela limite le risque d'infection par des logiciels malveillants au reste du système.

Pare-feu Intégré

Chaque VM a son propre pare-feu configuré pour réduire les risques de fuite de données et limiter les communications à ce qui est nécessaire.

Split-GPG

Ces fonctionnalités permettent de séparer les opérations de chiffrement (par GPG) dans des VMs séparées pour minimiser le risque en cas de compromission d'une seule VM.

Authentification Multi-facteurs (MFA)

L'utilisation de MFA (comme YubiKey) renforce la sécurité des connexions. Cela ajoute une couche supplémentaire de protection, rendant plus difficile l'accès non autorisé aux VMs.

VM Sudo Sans Mot de Passe

Dans QubesOS, l'accès root dans les VMs est configuré sans mot de passe pour éviter que les mots de passe ne soient interceptés ou enregistreés. Cela fonctionne conjointement avec d'autres mesures de protection, comme l'isolation stricte des VMs.

Safe Remote Terminals

Des méthodes sécurisées pour accéder à des terminaux distants dans dom0 sont mises en place lorsque l'affichage graphique est inutilisable. Cela permet de garder le contrôle du système même en cas de problèmes d'affichage.

Vérification des Signatures

Tous les packages et mises à jour de QubesOS sont signés pour vérifier leur intégrité avant l'installation. Cela prévient les attaques par introduction de logiciels malveillants.

Ces mesures s'articulent autour d'une logique fondamentale : minimiser les conséquences d'une compromission, garantir une isolation stricte des différents processus, et offrir une vérification constante de l'intégrité des éléments du système.

Comment installer QubesOS ?

Matériel Compatible : Assurez-vous que votre matériel est compatible avec QubesOS en consultant la liste de compatibilité officielle. QubesOS fonctionne mieux sur des machines qui supportent la virtualisation (VT-x/AMD-V).

Désactiver les Périphériques Inutiles : Avant l'installation, désactivez les périphériques inutiles dans le BIOS, tels que la caméra ou le microphone, pour minimiser les risques de sécurité.

Utiliser une Clé USB de Confiance : Créez le support d'installation sur une clé USB de confiance et vérifiez la somme de contrôle (checksum) du fichier ISO pour vous assurer qu'il n'a pas été altéré.

Configurer le BIOS en Mode Sécurisé : Activez le mode de démarrage sécurisé (Secure Boot) si possible, et désactivez le démarrage à partir du réseau (PXE boot) pour éviter toute interférence externe pendant l'installation.

Créer des VMs Appropriées : Après l'installation, créez des VMs dédiées pour chaque type d'activité (ex. : navigation, courriels, travail personnel) afin de maintenir une séparation stricte entre les différentes tâches.

Mettre à Jour Régulièrement : Une fois QubesOS installé, assurez-vous de mettre à jour régulièrement toutes les VMs et le système de gestion (dom0) pour bénéficier des dernières corrections de sécurité.